← Teppich Florales Muster Visitenkarten Kalender 2015 Vorlage Undercut Nacken Frau Muster →

Und jetzt soll man die beiden unbekannten faktoren 17 und 19 daraus zurückberechnen.

Asymmetrische verschluesselung beispiel. Aber auch kryptografische protokolle wie ssh ssl tls oder auch https bauen auf asymmetrische kryptosysteme. Man muss alle möglichkeiten durchprobieren. Nun wollen wir uns an einem ganz konkreten beispiel anschauen wie die symmetrische verschlüsselung ablaufen kann.

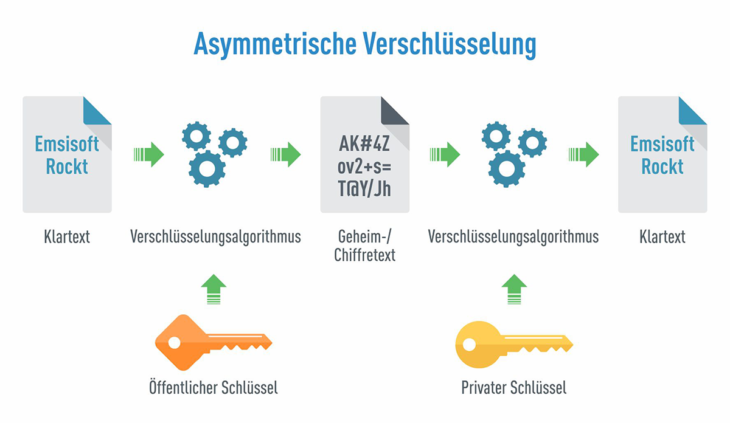

Asymmetrisches kryptosystem ist ein oberbegriff für public key verschlüsselungsverfahren public key authentifizierung und digitale signaturen das asymmetrische kryptosystem oder public key kryptosystem ist ein kryptographisches verfahren bei dem im gegensatz zu einem symmetrischen kryptosystem die kommunizierenden parteien keinen gemeinsamen geheimen schlüssel zu kennen brauchen. Neben der symmetrischen verschlüsselung gibt es auch asymmetrische kryptosysteme. Anwendung finden asymmetrische kryptosysteme bei verschlüsselungen authentifizierungen und der sicherung der integrität.

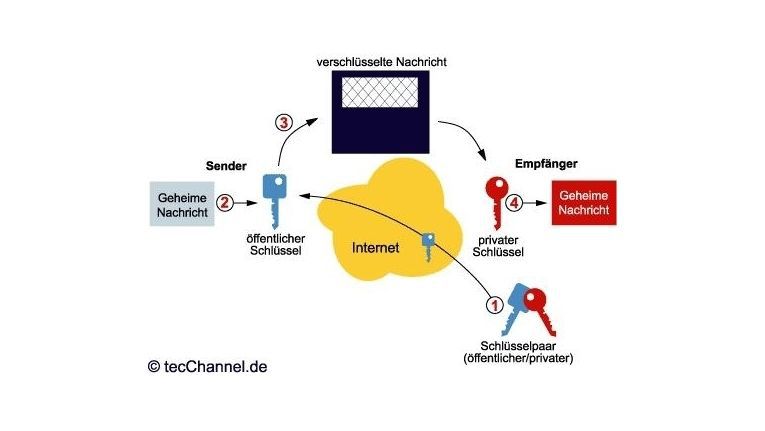

Symmetrische verschlüsselung ist also immer dann sinnvoll wenn stets an gleichbleibende adressaten verschlüsselt wird. Zusätzlich wurde person a über einen unsicheren kanal der öffentliche schlüssel von person b mitgeteilt. Wenn man 17 x 19 berechnet beides primzahlen dann kommt 323 heraus.

Keine angst wir orientieren uns am beispiel des abschnitts 1. Die asymmetrische verschlüsselung spielt in solchen fällen ihre stärken aus. Asymmetrische kryptografie verschlüsselung.

Dabei gehen wir von den drei teilnehmern alice bob und max aus. Diese methoden machten es möglich dass der schlüssel nicht auf unsichere art und weise ausgetauscht werden muss falls man verschlüsselt kommunizieren wollte. In diesem video lernen sie den unterschied zwischen symmetrischer und asymmetrischer verschlüsselung kennen.

Man gehe davon aus dass person a sender der person b empfänger eine geheime nachricht übermitteln möchte. Damit diese nun untereinander geheime nachrichten austauschen können benötigt man drei schlüssel. Es gibt im prinzip nur einen weg.

Person a liegt dabei eine nachricht in klartext vor. Verschlüsselungsmethoden arten symmetrische verschlüsselung asymmetrische verschlüsselung hybrid verfahren verschlüsselung besucht auch unsere website. Wechselt ein mitglied des empfängerkreises so genügt ein austausch des öffentlichen schlüssels dieser person auf seiten des senders.